Wyobraź sobie, że czytasz artykuł, który brzmi całkowicie naturalnie, ale w rzeczywistości wyszedł spod cyfrowego pióra GPT. Naukowcy z Communications of the ACM, w tym takie sławy jak Yejin Choi i Dan Jurafsky, rozbierają na czynniki pierwsze współczesne metody detekcji treści generowanych maszynowo. I od razu ostrzegają: to nie jest prosta walka, a stawką jest nasza wiara w to, co widzimy w sieci.

TL;DR

- Klasyfikatory statystyczne wykręcają do 99% dokładności na czystych danych, ale wykładają się przy próbach manipulacji

- Znaki wodne (watermarking) to sprytne, ukryte sygnatury wplecione bezpośrednio w proces generowania tekstu przez LLM

- Modele typu open-weight, takie jak Llama, sprawiają, że skuteczna detekcja staje się niemal niemożliwa

- Zmotywowani oszuści dodają literówki i zmieniają styl, by bez trudu omijać popularne detektory

- Przyszłość ochrony treści to hybrydowe metody i znacznie bardziej zaawansowane modele zagrożeń

Dlaczego w ogóle wykrywamy tekst z dużych modeli językowych?

Współczesne duże modele językowe generują treści tak przekonujące, że granica między twórczością ludzką a algorytmiczną niemal całkowicie się zaciera. Artykuł opublikowany w ACM alarmuje, że bez skutecznej detekcji czeka nas zalew dezinformacji, plaga plagiatów w pracach naukowych oraz wysyp fałszywych wiadomości. Eksperci, tacy jak Dawn Song z Berkeley, podkreślają, że potrzebujemy narzędzi zdolnych odróżnić maszynę od człowieka „na już”.

W rzeczywistości stawką jest ogólna wiarygodność wszystkiego, co czytamy w internecie. Choć 99% dokładności w kontrolowanych benchmarkach brzmi jak sukces, realia są znacznie mniej kolorowe – zwłaszcza że modele AI ewoluują szybciej niż metody ich łapania. To czysta ironia: im lepsze stają się LLM, tym trudniej przyłapać je na gorącym uczynku.

Na forach takich jak Hacker News użytkownicy słusznie zauważają, że bez wiarygodnych detektorów każdy tekst stanie się podejrzany – niezależnie od tego, czy napisało go AI, czy ty własnymi rękami.

Klasyfikatory statystyczne – podstawowa broń w arsenale

Klasyfikatory to specjalistyczne modele uczenia maszynowego, które trenuje się pod kątem wyłapywania różnic między stylem ludzkim a maszynowym. Szukają one subtelnych anomalii, takich jak nienaturalna powtarzalność fraz czy specyficzne statystyki rozkładu tokenów. Najlepszym przykładem są narzędzia oparte na architekturze transformerów, które skrupulatnie analizują prawdopodobieństwo wystąpienia kolejnych słów.

Z przeglądów dostępnych w serwisie arXiv wynika, że choć radzą sobie one świetnie w testach, są wyjątkowo podatne na parafrazowanie. Wystarczy przepuścić tekst przez inny model, by detektor całkowicie zgubił trop. To klasyczna zabawa w kotka i myszkę, w której mysz zawsze wydaje się mieć kilka asów w rękawie.

Oto główne typy klasyfikatorów, które warto znać:

- Klasyfikatory zero-shot: wykorzystują potencjał istniejących LLM do oceny tekstu bez dodatkowego treningu.

- Klasyfikatory trenowane: budowane na potężnych zbiorach danych, takich jak HC3, zawierających tysiące esejów ludzkich i tych od AI.

- Hybrydy: inteligentne połączenie statystyki z analizą semantyczną dla zwiększenia odporności na oszustwa.

Znaki wodne – ukryte tatuaże w tekście maszynowym

Znaki wodne w świecie AI to celowo zaimplementowane sygnatury wewnątrz generowanego tekstu. Są one niewidoczne dla ludzkiego oka, ale algorytm odczyta je bez problemu. Giganci tacy jak Google i DeepMind intensywnie nad tym pracują – ich system SynthID modyfikuje wybór tokenów w oparciu o tajny klucz kryptograficzny.

Ta metoda jest niezwykle skuteczna, dopóki tekst pozostaje w nienaruszonej formie – każda głębsza edycja potrafi zniszczyć ten cyfrowy ślad. Publikacja ACM wskazuje na Google watermark jako rozwiązanie bardzo obiecujące, choć wciąż wrażliwe na obróbkę końcową. Mechanizm jest prosty: model wybiera słowa z delikatnym odchyleniem (biasem), a detektor sprawdza, czy te statystyczne anomalie się zgadzają.

Podsumujmy mocne i słabe strony znaków wodnych:

- Zalety: niemal chirurgiczna precyzja przy tekście źródłowym i łatwa skalowalność rozwiązania.

- Ryzyka: konieczność ścisłej współpracy ze strony twórcy LLM oraz łatwość usunięcia śladu przez parafrazer.

Największą ironią pozostaje fakt, że modele open-source, takie jak Llama, całkowicie ignorują te standardy, dając użytkownikom pełną swobodę.

Dlaczego detektory zawodzą?

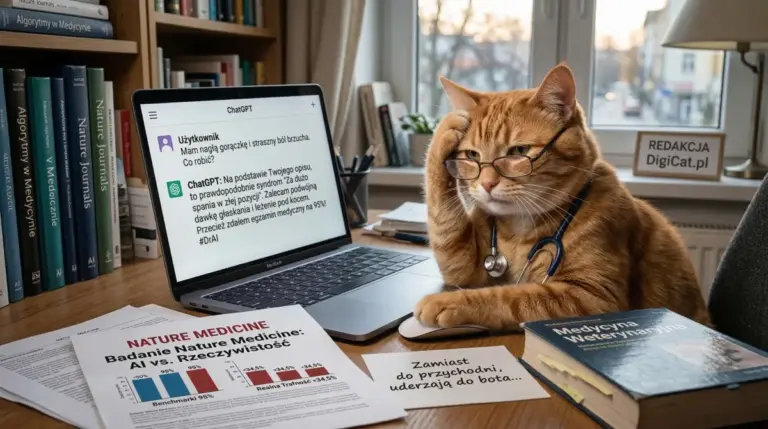

Zdeterminowani użytkownicy potrafią zdziałać cuda: dodają celowe literówki, zmieniają strukturę zdań lub świadomie unikają fraz, które kojarzą się z AI (jak słynne „delve” czy nadużywane myślniki). Społeczność HN słusznie punktuje: modele z otwartymi wagami generują treści, które statystycznie są nie do odróżnienia od ludzkiego pisma.

Najnowsze badania dowodzą, że adwersarialne ataki potrafią zbić skuteczność (AUROC) detektorów do poziomu poniżej 50%, czyli czystego przypadku. Wystarczy prosta parafrazowanie innym modelem lub dodanie odrobiny szumu informacyjnego, by klasyfikatory stały się bezużyteczne. Autorzy z UW i Stanforda wprost ostrzegają przed wpadaniem w pułapkę nadmiernego optymizmu.

Oto dlaczego obecne systemy kuleją:

- Brak umiejętności generalizacji na coraz to nowsze modele LLM.

- Ekstremalna wrażliwość na ręczną edycję i procesy tłumaczenia.

- Częste fałszywe alarmy w przypadku tekstów specjalistycznych lub pisanych przez osoby niebędące native speakerami.

Przyszłość detekcji według ekspertów ACM

Eksperci sugerują przejście na systemy hybrydowe: łączenie znaków wodnych z klasyfikatorami oraz budowanie zaawansowanych modeli zagrożeń. Eric Wallace wraz z zespołem postuluje, by testować narzędzia w realnych scenariuszach bojowych, a nie tylko na sterylnych benchmarkach. Jeśli chcesz sprawdzić, jak to działa w praktyce, zobacz jak radzi sobie GPTZero – popularne narzędzie do analizy pochodzenia treści.

Jakie płyną z tego wnioski? Walka o autentyczność nie jest jeszcze przegrana, ale wymaga ciągłej ewolucji. Hybrydowe podejścia mają szansę zapewnić realną skuteczność na poziomie 80-90%.

Źródła: Communications of the ACM (dl.acm.org/doi/10.1145/3624725), Hacker News thread, arXiv surveys on LLM detection, GitHub Awesome LLM Detection